Che cosa succede se riesci a rompersi con un dispositivo progettato per proteggere le tue risorse più preziose che si adattano in tasca? Sembra la trama di un film di Hevest, ma è una realtà per gli utenti di Fanks Prologic Lanks. Affidabile per le industrie che vanno dalla vendita al dettaglio all’assistenza sanitaria, queste serrature ad alta tech sono ora al centro di una tempesta di sicurezza. I ricercatori hanno rivelato Importanti punti deboli Ciò consente agli aggressori di aggirare facilmente la propria difesa. Dallo sfruttamento del vecchio firmware all’utilizzo di meccanismi di backdoor nascosti, questi difetti evidenziano una trust agghiacciante: anche le casse più avanzate possono essere sorprendentemente annullate Strumenti e tecniche di baseLe implicazioni sono sorprendenti, non solo per milioni di utenti che fanno affidamento su questi blocchi, ma anche per l’intero settore della sicurezza.

Il video sotto la parola fornisce maggiori informazioni sui metodi usando gli hacker per sfruttare questi punti deboli, incluso il nome appropriato “Ripristina Hest” E “Code Snatch” Tecnologia. Imparerai come gli aggressori stanno convertendo le strutture in passività, perché il vecchio firmware è una bomba a orologeria e cosa significa per il futuro del design sicuro. Ma tutto ciò non è una cattiva notizia, questa esplorazione evidenzia anche i passaggi che gli utenti possono intraprendere per proteggere le proprie risorse e i produttori dovrebbero fare cosa per ripristinare la fiducia. Considera mentre studi: quando il costo della comodità e del costo ha la precedenza sulla conservazione, quanto è sicura la “sicura”?

Verità sicura sulle serrature secrequente

Tl; Dr Key Takeaways:

- Importanti punti deboli nelle corsi prologici della secureremine consentono l’accesso non autorizzato a cassette ad alta protezione, difetti del firmware, meccanismi di backdoor e vecchie pratiche di sicurezza.

- Due tecniche di hacking primarie, “Reset Hest” e “Code Snatch”, mostrano come gli aggressori possono bypassare la crittografia e ottenere l’accesso con uno sforzo minimo.

- Il rifiuto di SendARERAM di rilasciare gli aggiornamenti del firmware lascia deboli gli utenti, rendendoli inultanti ad acquistare nuovi modelli anziché affrontare le lacune di sicurezza esistenti.

- I meccanismi backdoor e la conservazione del codice non protetta nelle serrature rappresentano rischi significativi, poiché gli aggressori possono essere sfruttati le strutture di scopo per l’accesso di emergenza.

- Il caso evidenzia la necessità di forti standard di sicurezza, tra cui archiviazione in codice crittografata, aggiornamenti del firmware regolari e punti di accesso non necessari nella progettazione di blocchi.

Come gli aggressori sfruttano il firmware e il design difetti

I ricercatori hanno messo in evidenza due tecniche di hacking primarie a cui sono stati fatti riferimento “Ripristina Hest” E “Code Snatch”-In sfrutta i punti deboli nelle corsie prologiche di sequenza. Questi metodi mostrano le debolezze sottostanti sia nelle serrature delle serrature che nel design fisico.

- Ripristina la rapina: Questa tecnica utilizza un’applicazione mobile per ripetere l’algoritmo di ripristino del blocco, consentendo agli aggressori di raggiungere l’accesso senza la necessità della combinazione originale. La semplicità di questo metodo sottolinea la mancanza di una forte crittografia nella funzionalità di ripristino del blocco.

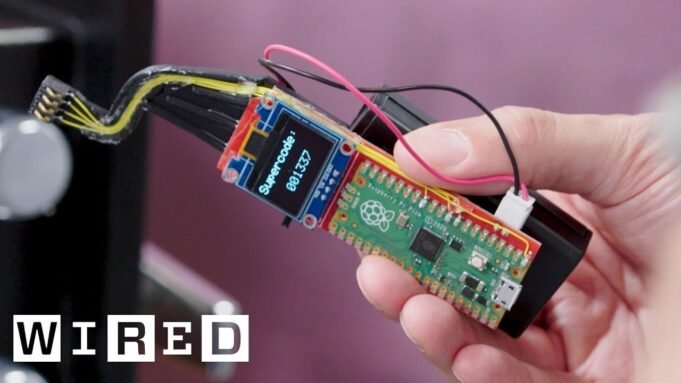

- Codice Snatch: Utilizzando un dispositivo su misura, l’attaccante può estrarre il codice di sblocco direttamente dalla porta di blocco del blocco. Questa crittografia bypassa completamente il protocollo, fornendo accesso non autorizzato con tentativi minimi.

La sicurezza di entrambe le tecniche rivela importanti difetti nell’architettura, causando maggiori preoccupazioni sull’affidabilità di questi dispositivi nella protezione di proprietà sensibili. La facilità con cui questi punti deboli possono essere sfruttati, evidenzia la necessità immediata di migliori misure di sicurezza in un ambiente di alto giorno.

Macanismo backdoor: comodità o responsabilità?

Securerem è dotato di corsi prologici Funzionalità di riconsiderazione Progettato per l’uso da fabbro e forze dell’ordine in situazioni di emergenza. Mentre questi meccanismi di porta posteriore devono facilitare, sono diventati un grande obbligo. Le persone non autorizzate possono sfruttare queste funzionalità per ottenere l’accesso alle volte, aggirando la necessità della combinazione originale.

Inoltre, il codice di sblocco all’interno della tastiera compromette la sicurezza dei blocchi di archiviazione non protetti. Gli aggressori con attrezzature di base possono recuperare questi codici, il che può inefficace la difesa del blocco. Ciò solleva serie domande sulla doppia vulnerabilità, sui meccanismi backdoor e sulla conservazione del codice non sicuro, nella comodità della progettazione di blocchi e nell’equilibrio tra la sicurezza. Per gli utenti, rappresenta un rischio importante, poiché le strutture molto possono essere fatte armi contro di loro per fornire accesso alle emergenze.

Sicurezza ad alta protezione

Ecco guide e articoli più elaborati che possono vederti utile Raspberry Pie 5,

Vecchio firmware e crittografia predefinita: una combinazione pericolosa

Uno degli aspetti più correlati di questo problema non è quello di emettere aggiornamenti del firmware per i blocchi esistenti. Invece, la società ha consigliato agli utenti di acquistare nuovi modelli per affrontare gli intervalli di sicurezza. Questo approccio lascia gli utenti attuali insicuri per lo sfruttamento, soprattutto perché molte casse ancora si fidano Codice di crittografia predefinito Cambia raramente dopo l’installazione.

I codici predefiniti, combinati con il vecchio firmware, creano una combinazione pericolosa che indebolisce notevolmente la sicurezza delle serrature. Gli aggressori possono sfruttare facilmente questi punti deboli, il che mette in evidenza le casse ad alta protezione per un accesso non autorizzato. La mancanza di aggiornamenti del firmware non solo riduce la fiducia dell’utente, ma evidenzia anche le diffuse sfide del mantenimento della sicurezza nei sistemi del patrimonio.

Reazioni dell’industria e del governo

I punti deboli nelle corsi prologiche di securele hanno attirato l’attenzione sia delle parti interessate del settore che dei funzionari governativi. Il senatore Ron Waydane ha espresso pubblicamente preoccupazione per i rischi generati dal backdoor nei prodotti di sicurezza, sottolineando la necessità di forti misure di sicurezza per proteggere i consumatori. Le sue dichiarazioni riflettono una crescente consapevolezza sulle potenziali minacce associate a meccanismi di sicurezza scarsamente progettati.

Nel frattempo, i produttori che fanno affidamento sul blocco del secourum, come Liberty Safe e High Noble, sono presumibilmente alla ricerca di soluzioni alternative per superare questi punti deboli. Queste aziende riconoscono l’importanza di ripristinare la fiducia dei consumatori e sono attivamente alla ricerca di modi per aumentare la sicurezza dei loro prodotti. Questa reazione sottolinea le ampie implicazioni del caso Sacrem, poiché evidenzia la necessità di riforme a livello di settore negli standard di sicurezza.

Lezione per il design della sicurezza

Nel blocco provvisorio di Secreram, i difetti delineano le diffuse sfide della progettazione di un sistema sicuro. bilancia Facilità, Accesso alle forze dell’ordineE Forte sicurezza Esiste un compito complesso che richiede un’attenta considerazione. Backdoors, per aiutare il recupero o l’accesso alle emergenze, creare importanti opportunità di sfruttamento da parte di attori dannosi. Questo caso evidenzia l’importanza di adottare pratiche di progettazione sicure, tra cui:

- Cripting del codice memorizzato: Per garantire che i codici di sblocco siano crittografati in modo sicuro, l’accesso non autorizzato può, anche se si ottiene l’accesso fisico al blocco.

- Aggiornamenti regolari del firmware: Per mantenere la sicurezza di qualsiasi dispositivo, è necessario affrontare le debolezze emergenti attraverso aggiornamenti tempestivi.

- Eliminare i punti di accesso non necessari: Ridurre il numero di potenziali punti di ingresso per gli aggressori può aumentare significativamente la sicurezza complessiva di un prodotto.

Dare la priorità a queste misure, i produttori possono ridurre il rischio e migliorare l’affidabilità delle loro soluzioni di sicurezza. Questo approccio non solo protegge gli utenti, ma rafforza anche la reputazione del settore.

Divulgazione morale e consapevolezza dell’utente

Nella loro divulgazione, i ricercatori evitano di pubblicare metodi di hacking dettagliati per prevenire l’abuso. Tuttavia, ha avvertito che le persone qualificate possono ripetere le tecniche a causa della semplicità degli exploit. Questa condizione sottolinea la necessità di sempre più consapevolezza degli utenti sui rischi associati ai prodotti di sicurezza cronici. Gli utenti sono incoraggiati ad adottare misure attive per ridurre questi rischi, come ad esempio:

- Modifica del codice predefinito: L’aggiornamento del codice predefinito immediatamente dopo l’installazione può aumentare notevolmente la sicurezza.

- Consultazione con gli esperti: Ottenere consigli da produttori o professionisti della sicurezza può aiutare gli utenti a identificare e applicare soluzioni aggiornate.

- Revisione regolare della sicurezza: Di tanto in tanto, la valutazione della sicurezza dei cassa e delle serrature garantisce che le debolezze siano identificate e immediatamente affrontate.

Questi compiti consentono agli utenti di controllare la propria sicurezza e ridurre la possibilità di accesso non autorizzato ai loro petti.

Una chiamata per forti standard di sicurezza

I punti deboli nelle corsi prologici della sequesca sono un ricordo dei rischi generati da insufficienti misure di sicurezza nell’atmosfera di alta giornata. La decisione di Secorm per non aggiornare il firmware non rivela gli utenti, esponendo l’importante necessità per i produttori di dare la priorità alla sicurezza nella progettazione del prodotto. Affrontando questi problemi e adottando pratiche di sicurezza più forti, l’industria può proteggere meglio i consumatori e ridurre la possibilità di accesso non autorizzato alle casse ad alta protezione.

Credito mediatico: Filo

Archiviato sotto: notizie di gadget, notizie tecnologiche, notizie migliori

Ultime offerte di gadget geek

Divulgazione: Alcuni dei nostri articoli includono collegamenti associati. Se acquisti qualcosa attraverso uno di questi link, il gadget geek può guadagnare una commissione affiliata. Scopri la nostra politica di divulgazione.