Una volta dietro il portale prigioniero, la pagina inizia con l’indice di stato di connettività di test di Windows, un servizio valido che determina se HTTP ha l’accesso a Internet a qualsiasi dispositivo è HXXP: //www.msftconnectest (.) Low/Ref (Re). Quel sito, invece, riavvia il browser a MSN (.) Meno di. Spiegato come post di giovedì:

Dopo che il sistema ha aperto la finestra del browser a questo indirizzo, il sistema viene reindirizzato a un dominio controllato da attori separato che probabilmente mostra la validità di un certificato che ha richiesto l’obiettivo di scaricare ed eseguire Apoloshado. Dopo la pena di morte, Apoloshado controlla il livello conveniente dei processi e se il dispositivo non è in esecuzione nelle impostazioni amministrative predefinite, ma la finestra pop-up di Access Control Access Control () per installare l’utente per installare il certificato del nome file, che fornisce una privacy e un certificato per il settore privato.

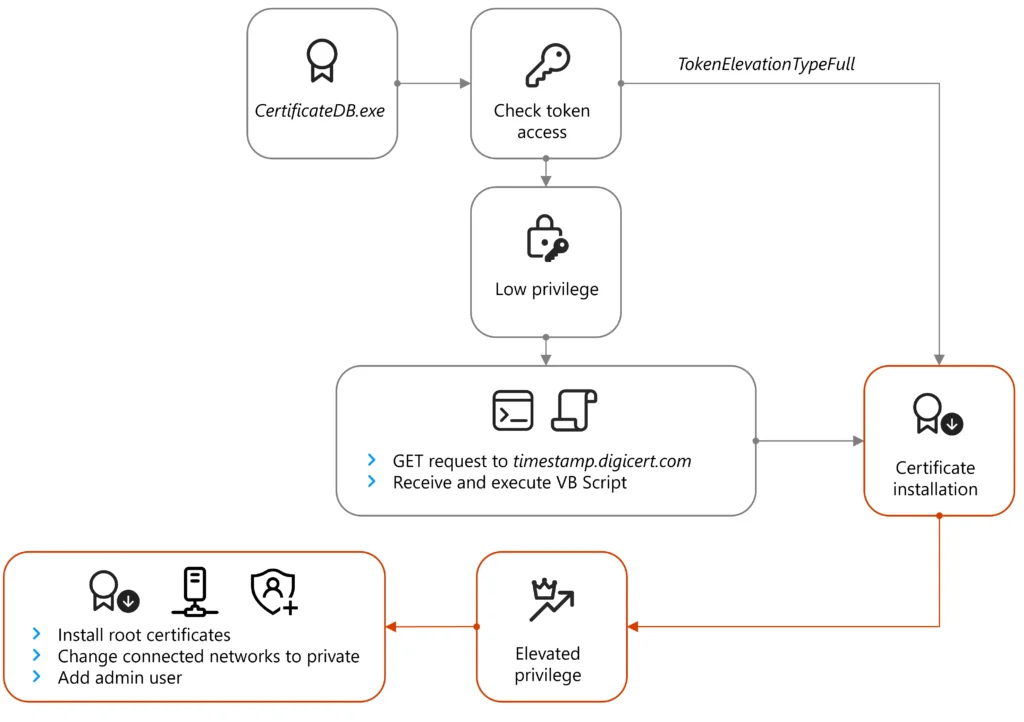

La seguente immagine raffigura la disciplina dell’infezione:

Pregando Apoloshado GetTokenInformationType Controllare se l’API ha un sistema adeguato per installare il certificato originale. In caso contrario, il malware utilizza un processo sofisticato che hxxp: //timestamp.digicert (.) Diffonde una pagina in meno/registrato, che si traduce in un payload di seconda industria sotto forma di uno script VBS.

Una volta che la decodifica è, l’apoloshado stesso viene riavviato e presenta all’utente la finestra di controllo dell’accesso per migliorare l’accesso al sistema. (Microsoft ha fornito molti più dettagli tecnici sulla strategia sul post di giovedì)

Se Apoloshado ha già diritti di sistema adeguati, il malware configura tutte le reti e collega l’host all’host.

Microsoft ha spiegato: “Contende una serie di modifiche per consentire l’invenzione del dispositivo host e rilassando le regole del firewall per condividere i file”. “Sebbene non abbiamo visto alcun sforzo diretto per il movimento laterale, la ragione principale di questi cambiamenti può ridurre la difficoltà del movimento laterale sulla rete.” (Microsoft Post ha anche fornito dettagli tecnici su questa tecnica))

Microsoft afferma che la capacità di credere nei dispositivi infetti in siti contaminati può mantenere una minaccia per l’attore, forse per l’uso nella raccolta di intelligence.

La società sta consigliando di tunnel il loro traffico attraverso tunnel crittografati a tutti i clienti gestiti da Mosca, in particolare aziende sensibili, che è collegato a un ISP affidabile.